Linux Sunucularda En Çok Görülen Saldırı Türleri Nelerdir?

Linux Sunucularda DDoS En Çok Görülen Saldırı Türleri Nelerdir?

İnternet dünyasında hizmet veren sunucular, sürekli farklı tehditlerle karşı karşıya kalır. Bunların en tehlikelilerinden biri ise Dağıtılmış Hizmet Reddi (DDoS) saldırılarıdır. Özellikle Linux sunucular, açık kaynaklı ve esnek yapıları sayesinde yaygın olarak kullanıldığından, saldırganlar tarafından sıkça hedef alınmaktadır. Peki, Linux sunucuları DDoS saldırılarına karşı nasıl koruyabiliriz? İşte etkili yöntemler ve bilmeniz gerekenler:

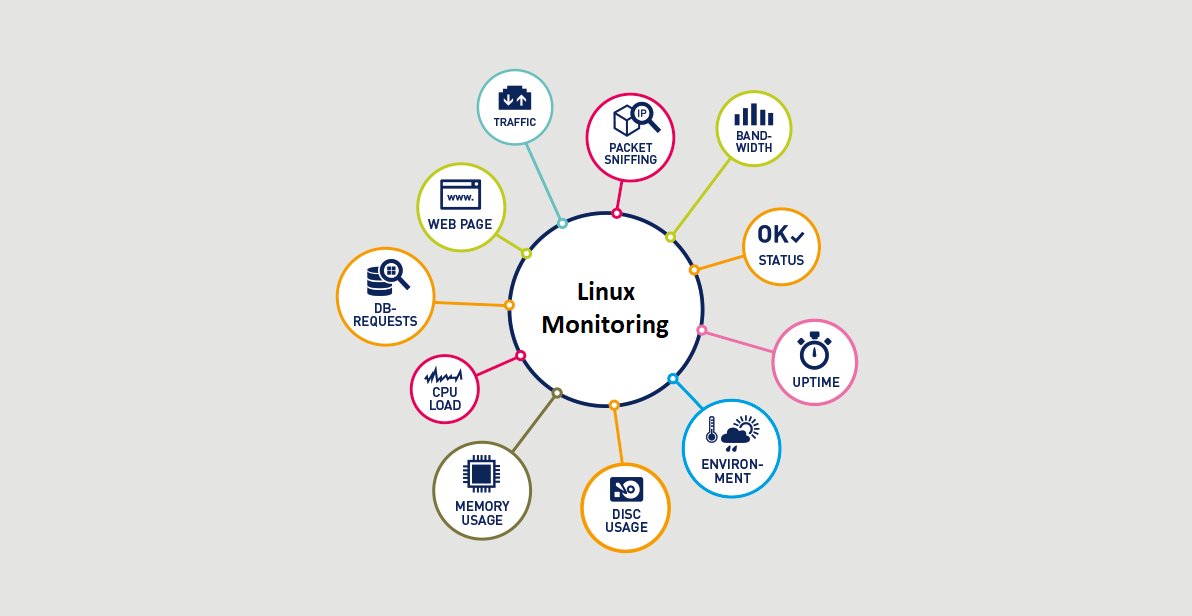

En Çok Görülen DDoS Saldırı Türleri

DDoS saldırıları farklı yöntemlerle gerçekleştirilir. Hangi tür saldırıyla karşı karşıya olduğunuzu bilmek, doğru savunma stratejisini belirlemek için çok önemlidir. İşte en sık karşılaşılan DDoS saldırı türleri:

1. SYN Flood Saldırıları

Saldırganlar, sunucuya büyük miktarda sahte TCP SYN istekleri göndererek kaynakları tüketir.

Sunucu her gelen isteğe cevap vermeye çalışırken sistem yavaşlar veya tamamen işlevsiz hale gelir.

Korunma Yöntemi:

TCP Syncookies etkinleştirmek ve bağlantı limitleri koymak.

2. UDP Flood Saldırıları

UDP protokolü kullanılarak hedefe aşırı miktarda veri gönderilir.

Bu saldırı türü sunucu bant genişliğini tüketir ve sistemi kullanılmaz hale getirebilir.

Korunma Yöntemi:

Şüpheli UDP trafiğini filtrelemek ve sınırlandırmak.

3. HTTP Flood Saldırıları

Web sunucularına yönelik yapılan bu saldırı türünde, çok sayıda HTTP GET veya POST isteği gönderilerek sunucu yoğunluğa maruz bırakılır.

Normal trafik gibi göründüğü için tespit edilmesi zordur.

Korunma Yöntemi:

WAF (Web Application Firewall) kullanmak ve kullanıcı doğrulama yöntemleri (örneğin CAPTCHA) uygulamak.

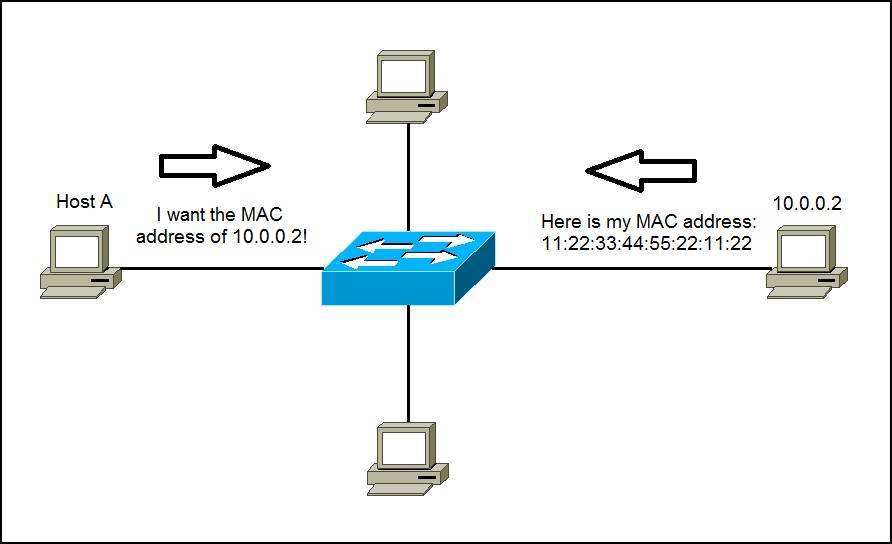

4. DNS Amplification (DNS Güçlendirme) Saldırıları

Açık DNS sunucuları kullanılarak küçük sorgularla büyük yanıtlar üretilir ve hedefe yönlendirilir.

Bu saldırılar, hedef sunucunun bant genişliğini hızla tüketir.

Korunma Yöntemi:

DNS sunucularını güvenlik altına almak ve yalnızca yetkili IP adreslerinden gelen sorguları kabul etmek.

5. ICMP Flood (Ping Flood) Saldırıları

Sunucuya büyük miktarda ICMP Echo Request (ping) paketleri gönderilir.

Ağ kaynakları hızla tükenir.

Korunma Yöntemi:

ICMP trafiğini sınırlandırmak veya tamamen engellemek.

Koruma yollarının nasıl olduğunu merak ettiyseniz bu kısımdan makalemize gidebilirsiniz